除了Groups.xml,其他的策略选项文件也有可选的“cPassword”属性:

例如以下这几个:

Services\Services.xml

ScheduledTasks\ScheduledTasks.xml

Printers\Printers.xml

Drives\Drives.xml

DataSources\DataSources.xml

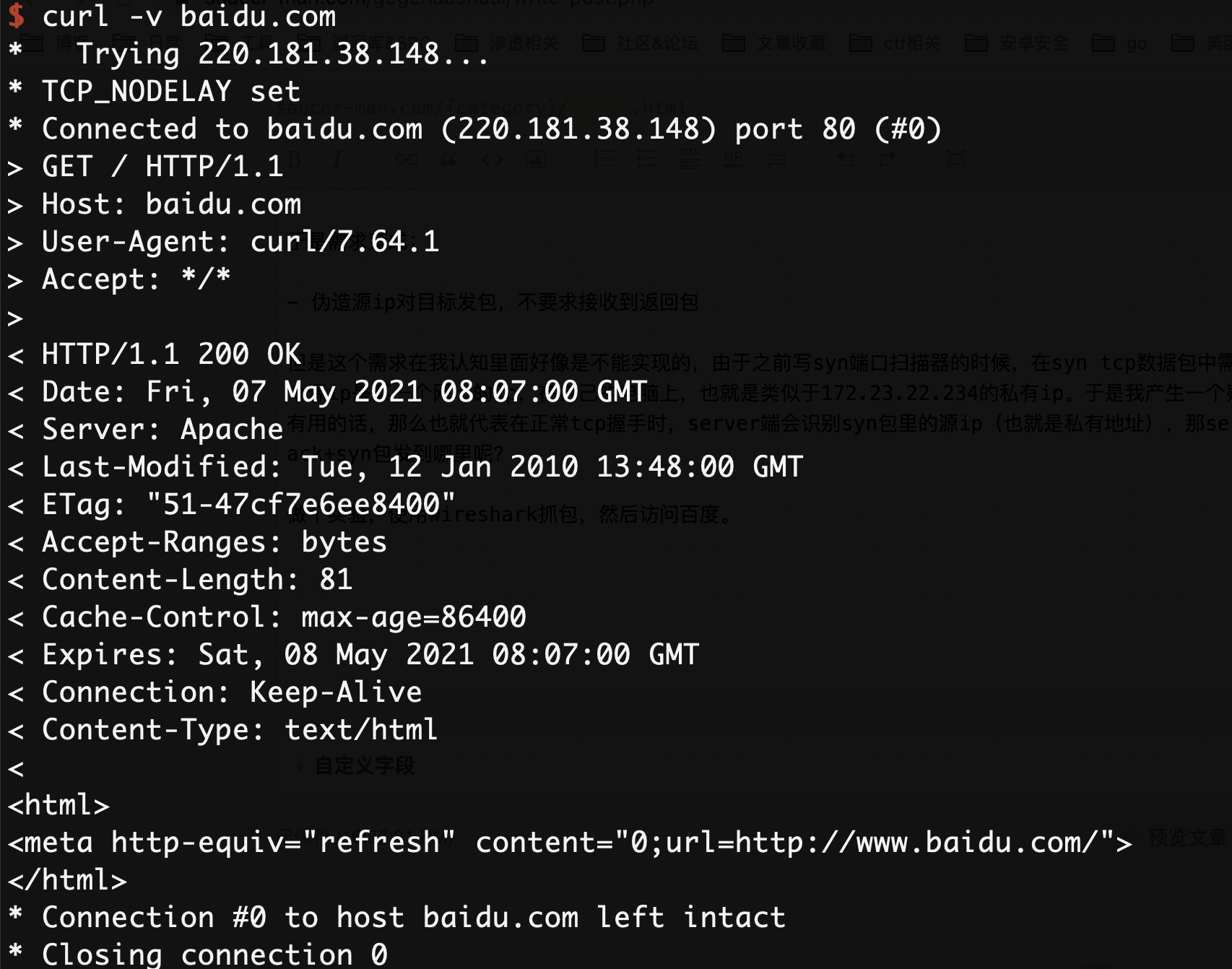

这个漏洞可以手动的浏览SYSVOL文件夹,接下来我来做个示范:

然而,我们都喜欢自动的方法,这样我们可以尽可能快的完成这个操作。这里主要有两种方式,取决于我们拥有的shell类型和权限的大小。

(1)metasploit的一个模块(post/windows/gather/credentials/gpp

)

(2)你可以使用PowerSploit的Get-GPPPassword功能。PowerSploit是一个强大的powershell框架,作者是Matt Graeber。

接下来的事情,我们要找一个奇怪的注册表设置“AlwaysInstallElevated”,如果这个设置被启用,它允许任何权限的用户暂时使用NT AUTHORITY\SYSTEM权限来安装*.msi文件。对我来说,你创建了一个低权限的用户(限制它们的操作系统的使用)但是给了它们使用SYSTEM权限来安装软件的能力是很奇怪的。想要进一步了解,请

为了能够使用这种方式,我们首先要执行以下语句:

仅仅当存在键名:AlwaysInstallElevated且它的DWORD值是1才有效。

C:\Windows\system32> reg query HKLM\SOFTWARE\Policies\Microsoft\Windows\Installer\AlwaysInstallElevated

C:\Windows\system32> reg query HKCU\SOFTWARE\Policies\Microsoft\Windows\Installer\AlwaysInstallElevated

在这种情况下,我们可以获取一个SYSTEM权限的shell了。

为了完成这部分,我们将在操作系统上做一些快速的搜索,并且希望我们可以打动老天爷。

接下来的这条命令可以搜索system32下的所有名字包含以下几个关键字的文件,当然你可以手动指定关键字。

C:\Windows\system32> dir /s *pass* == *cred* == *vnc* == *.config*搜索某些特定的文件类型,这可能搜索到大量的结果:

C:\Windows\system32> findstr /si password *.xml *.ini *.txt相似的,接下来的两条命令都是用来搜索注册表的,keyword是password,你可以替换成任何你想要的。

C:\Windows\system32> reg query HKLM /f password /t REG_SZ /s

C:\Windows\system32> reg query HKCU /f password /t REG_SZ /s感谢您的来访,获取更多精彩文章请收藏本站。

暂无评论内容